Zarządzanie bezpieczeństwem

Ochrona Twoich danych jest najwyższym priorytetem firmy Cloudera. Stosujemy czołowe w branży mechanizmy i kompleksowe protokoły, aby zapewnić bezpieczne środowisko, które chroni Twoje dane.

Audyt wewnętrzny

Cloudera przeprowadza audyty wewnętrzne, aby stale monitorować środowisko, wykrywać rozbieżności i zapewniać zgodność ze standardami.

Testy penetracyjne

Cloudera przeprowadza wewnętrzne i zewnętrzne testy penetracyjne, aby symulować ataki, ujawniać luki w zabezpieczeniach i zwiększać bezpieczeństwo. Tutaj możesz uzyskać najnowsze wyniki testów penetracyjnych.

Ciągłość działania

Nasza polityka zapewniania ciągłości działania zawiera szczegółowy opis procesów i planów na wypadek zdarzeń katastrofalnych, zapewniając szybką reakcję i wysoką dostępność naszych produktów dla klientów.

Reagowanie na incydenty

Cloudera stosuje proaktywną ochronę przed zagrożeniami, skutecznie reagując na incydenty oraz wykrywając podejrzane działania i zdarzenia dotyczące bezpieczeństwa. Tutaj możesz dowiedzieć się więcej o naszym procesie zarządzania incydentami.

Zarządzanie ryzykiem

Proaktywnie zarządzając ryzykiem, Cloudera chroni swoje produkty i klientów, przewidując potencjalne zagrożenia, zabezpieczając zasoby i zmniejszając prawdopodobieństwo wystąpienia negatywnych skutków.

Zarządzanie lukami w zabezpieczeniach

Nasz program zarządzania lukami w zabezpieczeniach umożliwia naszym inżynierom identyfikowanie, ocenianie i usuwanie potencjalnych słabych punktów w celu ochrony oprogramowania i systemów.

Inżynieria i architektura bezpieczeństwa

Pomagamy naszym zespołom podejmować dobre decyzje dzięki bezpiecznym procesom opracowywania rozwiązań. Nasze zespoły ds. bezpieczeństwa:

Opracowują/utrzymują stos narzędzi zabezpieczających dla wszystkich środowisk

Przeprowadzają przeglądy architektury zabezpieczeń

Przeprowadzają przeglądy zabezpieczeń AI

Zapewniają wskazówki i wsparcie w procesach opracowywania rozwiązań

Zarządzanie lukami w zabezpieczeniach

Nasza struktura cyklu życia opracowywania bezpiecznego oprogramowania (SSDLC) zapewnia integrację zabezpieczeń na każdym etapie, umożliwiając ukierunkowane skanowanie i analizy dostosowane do różnych aspektów oprogramowania. Przed wdrożeniem produkcyjnym wszystkie nasze produkty przechodzą dokładną analizę i testy pod kątem bezpieczeństwa.

Analiza składników oprogramowania

Analiza składników oprogramowania (SCA) jest zautomatyzowanym procesem, który służy do określenia wszystkich składników używanych do opracowania konkretnego fragmentu oprogramowania. Obejmuje to utworzenie listy luk w zabezpieczeniach ogłoszonych przez instytut NIST w bazie danych NVD (National Vulnerability Database).

Cloudera wykorzystuje automatyzację SCA do wyszukiwania wszystkich zależności ze znanymi lukami w zabezpieczeniach.

Statyczne testowanie bezpieczeństwa aplikacji

Statyczne testowanie bezpieczeństwa aplikacji (SAST) poprawia stan zabezpieczeń oprogramowania przez przegląd kodu źródłowego w celu zidentyfikowania luk w zabezpieczeniach, złych praktyk, brakujących przypadków testowych lub zakodowanych wpisów tajnych.

Wszystkie składniki oprogramowania Cloudera przechodzą analizę SAST, aby zapewnić wykrycie defektów bezpieczeństwa przed wydaniem. Ustalenia te są następnie włączane do procesu planowania wydań tak wcześnie, jak to możliwe, aby zapewnić zespołom inżynieryjnym wystarczającą ilość czasu na wprowadzenie poprawek przed wprowadzeniem produktu na rynek.

Dynamiczne testowanie bezpieczeństwa aplikacji

Dynamiczne testowanie bezpieczeństwa aplikacji (DAST) to proces, który analizuje aplikacje internetowe pod kątem luk w zabezpieczeniach w środowisku działania. Automatyzacja symuluje aktywność zwykłego użytkownika, a także złośliwą aktywność hakera. Pomaga to w odkrywaniu luk w zabezpieczeniach, które są obecne w logice biznesowej lub rozproszone na wiele składników i stanowią ryzyko dopiero po wdrożeniu.

Cloudera skanuje każdą wersję przy użyciu zautomatyzowanych narzędzi DAST przed wydaniem produkcyjnym.

Analiza ryzyka

Cloudera przeprowadza skanowanie każdej wersji naszych produktów. Dla każdej z wcześniej zidentyfikowanych luk przeprowadzana jest analiza ryzyka w celu określenia następujących czynników:

1. Ryzyko nieodłączne

2. Czynniki łagodzące

3. Możliwość wykorzystania luk

4. Ryzyko rezydualne

Cloudera korzysta z ocen NVD CVSS i przeprowadza własną analizę, aby ustalić, czy w naszym oprogramowaniu istnieją CVE lub luki w zabezpieczeniach, które mogą zostać wykorzystane. Po określeniu ryzyka rezydualnego praca zostaje przekazana do działu inżynierii.

Bezpieczeństwo danych klienta

Cloudera zapewnia naszym klientom podstawę do tworzenia bezpiecznych i zgodnych z przepisami środowisk hybrydowych. Nasze zespoły nieustannie współpracują z klientami, aby zapewnić najlepszą architekturę bezpieczeństwa dostosowaną do ich specyficznych potrzeb, od rozwiązań wielochmurowych po lokalne.

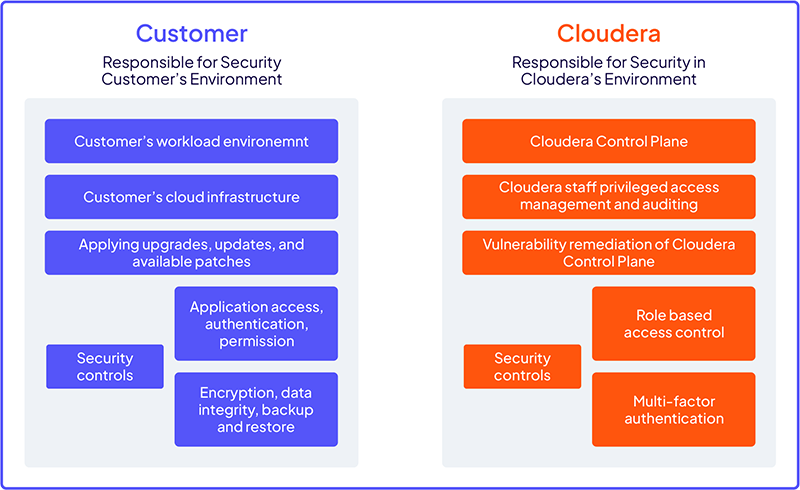

Cloudera stosuje model wspólnej odpowiedzialności, zapewniając klientom pełną kontrolę nad zasobami obliczeniowymi i magazynowymi działającymi na koncie obciążenia klienta. Dzięki najlepszym praktykom w zakresie zabezpieczeń, takim jak protokół TLS, klienci mogą wdrażać rozwiązania Cloudera w najbardziej restrykcyjnych środowiskach, co pozwala powierzyć obsługę najbardziej wymagających obciążeń naszej firmie.

Kompleksowy program szkoleniowy w zakresie świadomości bezpieczeństwa

Cloudera zobowiązuje się do szkoleń z zakresu bezpieczeństwa i świadomości, w tym:

Dynamiczna i interaktywna treść dla każdego pracownika

Szkolenia z zakresu bezpieczeństwa w zależności od stanowiska

Działania i obchody Miesiąca świadomości bezpieczeństwa

Grywalizacja i nagrody

Nowoczesne kampanie phishingowe / ukierunkowane ponowne szkolenia i testy